암호화폐를 채굴하는 악성코드가 가장 많이 노리는 표적은 ‘모네로’(Monero)라는 결과가 나왔습니다.

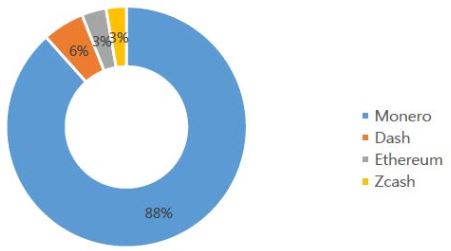

안랩은 지난해 암호화폐 채굴 악성코드가 가장 많이 노린 공격 대상이 모네로, 대시(Dash), 이더리움(Ethereum), 제트캐시(Zcash) 순으로 집계됐다고 18일 밝혔습니다.

이중 모네로는 88%로 대다수를 차지했습니다. 대시는 6%, 이더리움과 제트캐시는 각각 3%에 불과합니다.

암호화폐 채굴 악성코드 유포 경로는 윈도 환경에서 ‘애드웨어’라 불리는 광고성 프로그램을 통해 가장 활발히 진행됐습니다. 안랩은 공격자들이 모네로를 선호하는 이유는 거래 시 익명성을 보장하고 있어 범죄 악용에 수월하기 때문이란 분석입니다.

또한 성능이 우수한 고가 그래픽처리장치(GPU)를 탑재한 시스템이 아니더라도 일반 중앙처리장치(CPU) 환경에서도 채굴이 가능한 점도 범죄 악용의 요인이라고 설명했습니다.

안랩은 자체 수집한 지난해 암호화폐 채굴 악성코드 수는 전년보다 22배 이상 증가했다고 밝혔습니다. 실제 지난해 12월에만 국내 20여 개 웹사이트가 채굴 악성코드에 감염됐습니다.

이전에는 웹사이트를 통한 악성코드 유포에 그쳤다면 채굴 악성코드 유포까지 더해지고 있다는 진단입니다.

특히 해킹을 당해 변조된 웹사이트뿐만 아니라 일부 개인 블로그에서도 운영 수익을 높이고자 방문자의 PC를 노린 암호화폐 채굴 사례도 늘어나고 있습니다. 특히 사용자 동의를 받고 채굴에 나서는 경우도 많아 보안업체의 탐지를 어렵게 하고 차단도 쉽지 않다는 분석입니다.

안랩은 채굴 악성코드가 증가하는 요인으로 암호화폐의 가격 가치 상승과 함께 랜섬웨어보다 시간과 비용을 적게 들이면서 제작할 수 있다는 점을 꼽았습니다.

암호화폐 채굴 악성코드 대부분 자체 제작보다는 오픈소스를 변형한 형태이기 때문에 랜섬웨어보다 진입장벽이 크게 낮습니다. 향후 사물인터넷(IoT)이 활성화되면 해당 범죄 수법은 더욱 극심해질 수 있다는 전망입니다.

정진성 안랩 분석연구팀 수석연구원은 “앞으로 사용자가 알지 못하게 하면서 오랫동안 시스템에 잔존하는 전략으로 진화될 것”이라며 “또한 윈도가 아닌 IoT 환경에서도 유포되고 동작하는 암호화폐 채굴 악성코드 위협도 늘어날 것으로 보여 사용자들의 각별한 주의가 필요하다”고 밝혔습니다.