통일부를 사칭한 스피어 피싱 메일이 유포되고 있어 사용자들의 각별한 주의가 필요합니다. 지난해 대북 관련 단체를 대상으로 사이버 공격에 나섰던 일명 ‘금성 121’의 소행으로 추정됩니다.

보안 전문 기업 이스트시큐리티는 23일 이같은 정황을 확인했다며 관련 기관 종사자들의 주의를 당부했습니다.

발견된 공격은 지난해 6월과 7월 두 차례에 걸쳐 발견된 통일부 사칭 스피어 피싱 공격 사례와 유사한 패턴입니다. 당시 공격도 해커 조직 ‘금성 121’의 소행으로 알려졌습니다.

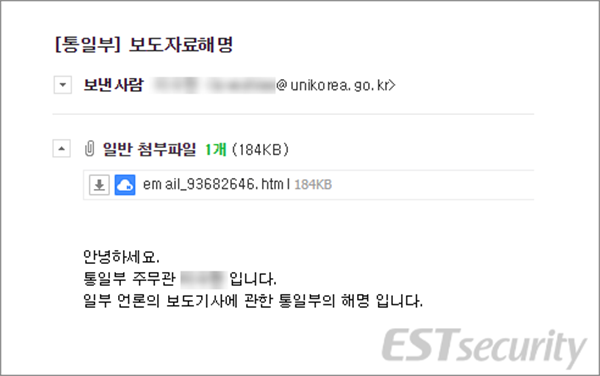

이번 공격은 통일부가 지난 22일 배포한 보도자료의 일부 내용을 해명하는 것처럼 위장한 스피어 피싱 이메일입니다. 대북관련 단체 종사자를 중심으로 발송됐으며 메일에 첨부된 파일을 내려받으면 악성코드에 감염됩니다.

이스트시큐리티 시큐리티대응센터(ESRC)는 이번 공격을 ‘오퍼레이션 페이크 뉴스’로 보고 분석과 대응에 나서고 있다고 전했습니다.

ESRC의 분석 결과 해당 공격은 메일 수신자가 통일부에서 발송한 정상적인 이메일로 착각하게끔 이메일 주소를 위장했습니다. 이메일 제목도 ‘[통일부] 보도자료해명’으로 기재해 발송했습니다.

이메일 내용은 통일부의 특정 주무관을 사칭해 일부 언론사 기사에 대한 통일부 공식 해명이라는 설명과 함께 신용카드 이메일 명세서 등에서 흔히 볼 수 있는 보안 메일과 유사한 HTML 형식의 파일이 첨부됐습니다.

이 화면은 지난해 금성 121 그룹의 공격에서도 사용된 바 있습니다. 보안 메일의 영문 표현인 ‘Security Mail’에 ‘Seculity Mail’로 표기돼 동일한 오자가 존재한다는 설명입니다.

메일 수신자가 이 첨부 파일을 열람하면 보안을 위해 비밀번호 발급이 필요하다는 안내와 함께 임시 비밀번호를 등록하라는 페이지가 나타납니다. 만약 임시 비밀번호를 입력할 경우 실제 통일부 웹사이트에 존재하는 특정 이미지 주소를 불러와 수신자의 의심을 피하고 있습니다. 동시에 웹브라우저를 통해 통일부의 해명 보도자료로 조작된 화면을 보여줍니다.

이 경우 메일 수신자에게는 조작된 해명 보도자료 페이지만 나타나지만 페이지를 불러올 때 보이지 않는 이면에서는 특정 구글 드라이브 주소로 접속해 해커가 올린 악성 파일을 내려 받게 되는 구조입니다.

이후 파워쉘 명령을 통해 디코딩과 메모리 맵핑을 진행하며, ‘피클라우드’라는 클라우드 서비스를 통해 감염자 정보를 해커에게 전송합니다. 이번 공격은 지난해 금성 121이 수행한 공격과 동일하게 러시아 언어로 작성된 코드가 일부 확인됐습니다.

이스트시큐리티는 현재 한국인터넷진흥원과 협력해 해당 스피어피싱 메일 유포와 악성코드 동작을 차단하기 위한 조치를 진행하고 있습니다.

문종현 ESRC 센터장 이사는 “특정 국가의 후원을 받는 것으로 알려진 금성 121와 같은 해킹 그룹의 APT 공격은 대부분 스피어피싱 이메일로부터 시작된다”며 “출처가 불분명한 메일과 첨부파일을 열어보지 않도록 각별히 주의하길 바란다”고 말했습니다.